「内部からの情報漏えいはサイバー攻撃の約10倍 米国政府に学ぶ内部脅威対策」

- 【講演者】

- 日本プルーフポイント株式会社

チーフエバンジェリスト

増田 幸美 氏

<内部脅威は最大のサイバーリスク>

ハーバード大学では、サイバーの現状を伝える「サイバーの実戦能力ランキング」というレポートを出している。国ごとに出された当ランキングにおいて、第1位に輝いたのはアメリカであった。アメリカは攻撃者側になった場合の実戦能力が高い国であると同時に、逆にもっともサイバー攻撃の被害を受けている国でもある。

そのサイバー大国で、特に大きなインパクトをアメリカ政府に与えた情報漏えい事件がある。具体的には、オペレーションバックショットヤンキー、ブラッドリー・マニング事件、パーフェクトストーム事件、SolarWinds事件、そして一連のランサムウェア攻撃の5つだ。驚くべきはこれら5つのうち、2つが内部の者による犯行によって起きたことだ。

Verisonのレポートによれば、従業員1000人未満の場合、内部からの情報漏えいは全体の44パーセント、1000人以上の場合でも全体の36パーセントに上っている。つまり、情報漏えいの3分の1以上は、内部の関係者が関わる形で引き起こされているのだ。

<日本でも内部からの情報漏えいは重大な脅威に>

PwCによる経済犯罪の実態調査でも、グローバルでは全体の37パーセント、日本に限っては全体の50パーセント以上の不正事件に内部関係者が関わっていることがわかっている。

ここで、もう1つデータを紹介したい。IPAが出している営業秘密の漏えいルートに関するデータである。このデータによれば、営業秘密の漏えい事件のうち、全体の87.6パーセントが内部からの情報漏えいとなっている。これは、サイバー攻撃による情報漏えいの10倍にあたる。報道ではサイバー攻撃が取り上げられることが多いが、実際にはこうした内部からの情報漏えいが非常に多いということを認識してほしいと考えている。

こうした組織にとって内部脅威が最大のサイバーリスクになりつつある、という状況の中で、我々プルーフポイントでは2022年3月に内部脅威による損失グローバルレポートの最新版をリリースした。以下、その内容も踏まえながら話を進めていきたい。

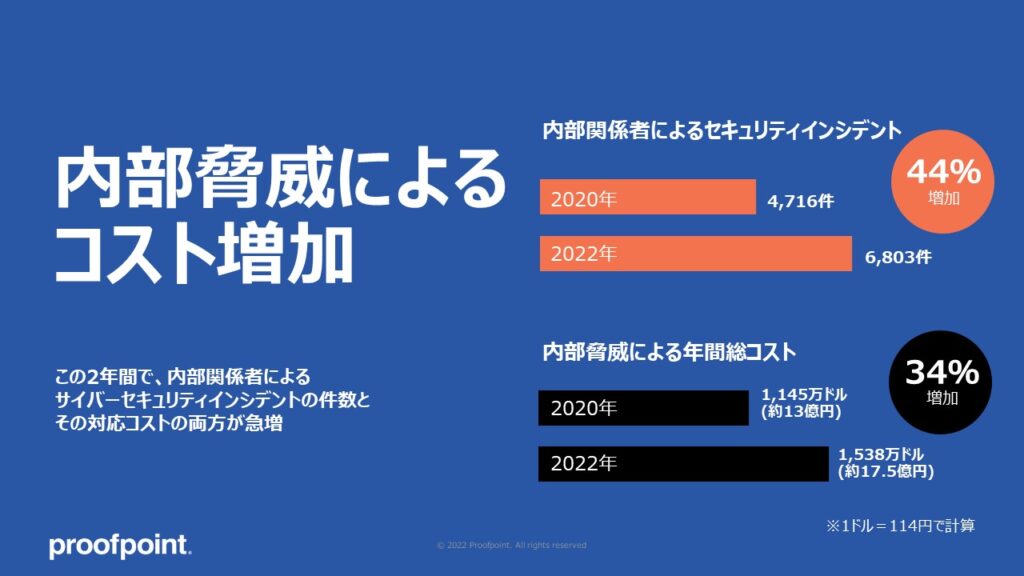

<内部脅威によるコスト増加>

内部脅威による損失グローバルレポートは、弊社が2年ごとに出しているレポートである。そのデータによれば、2020年から2022年にかけての2年間で、内部脅威によって必要になる年間コストが約13億円から、約17.5億円と大幅に増加している。その原因は、テレワークの推進などが仇となってインシデント収束までの時間が長引いていることにある。インシデント発生時に必要なコストは、収束までにかかる時間に比例するからだ。情報漏えいが起きたときにダメージを抑えるためには、素早く内部脅威を検知し、対応することが必要だ。

そのためにも情報漏えい対策(DLP)、特権アクセス管理(PAM)、ユーザーとエンティティの行動分析(UABA)、内部脅威管理(ITM)といったツールが有効である。今回は、これらのツールのうち、内部脅威管理を中心に話を進めていく。

<内部不正を解剖する>

ひとことで内部脅威といっても、さまざまなものがある。内部関係者が不注意で情報漏えいを行ってしまったケースもあれば、悪意のある内部関係者が何らかの動機に基づいて行うケースもある。加えて、アカウントなりすましによる外部からの攻撃というパターンもある。内部脅威による被害を防ぐためには、それぞれのパターンに合わせた対応を行うことが重要だ。

内部脅威には複数のパターンが考えられるが、日本で一番多いのは、退職者が社内の情報を持ち去るなど内部関係者が悪気なくやってしまうケースだと思われる。しかし、悪気がなかったといっても、実際に情報漏えいを起こせば内部犯ということになってしまう。こうした無意識の犯行を防ぐためには、問題のある行動を取ろうとしたときにリアルタイムで注意喚起をする仕組みやコンプライアンス教育が有効だ。一方、なりすましのような外部からの攻撃については、不審な動きを検知したときに攻撃をリアルタイムでストップするための仕組みが必要となる。

<人はなぜ不正をするのか>

一般的に、情報漏えいをはじめとする内部不正が起きるのは、動機があること、機会・チャンスがあること、正当化の理由、3つの要素がそろったときだといわれている。1つ目の動機については、金銭目的、組織に対するうらみなどがあげられる。この動機は人によって違うため、ダイレクトにアプローチするのが難しい。そこで、内部不正を事前に防ぐためには残り2つの要素にアプローチすることが重要となる。

具体的には、監視によって機会・チャンスをなくし、コンプライアンス教育を行うことで正当化の理由をなくしていくことが必要だ。弊社の提供している内部脅威対策のソリューションも、社内のシステムを監視し、また問題のあるアクションがあったときはストップをかけるものである。

<内部脅威対策の勘所>

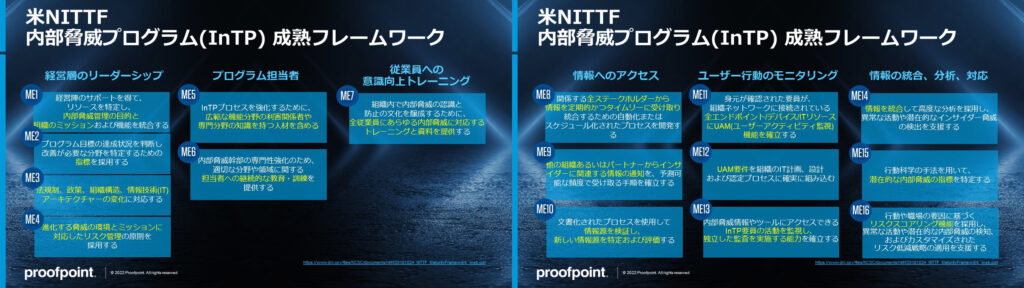

内部脅威対策には監視などを行うための各種ツールが有効である。とはいえ、実際にツールを導入するとしても、何をすればいいのかと迷ってしまう方もいるかもしれない。そこで、ここではアメリカ政府が公表した内部脅威対策についてのガイドラインの要点を紹介する。

本ガイドラインの中で、まず強調されているのが経営層の認識の必要性である。法規制などの環境も変われば、脅威も進化する。こうした環境の変化に対応するためにも、経営層の方で目的や指標を決定していただきたい。

また、実際にプログラムを実行するためには、IT部門だけでなく、法務やリスク管理といった他の部門の人間の力も必要になる。こうした必要な分野の人材を集め、継続的に教育・トレーニングを実施して担当者の知識レベルをアップデートすることが必要だ。さらに、内部脅威を管理するためには、情報の管理に関わるステークホルダーに加え、外部からも情報を集めることが重要となる。

<ゼロトラスト時代のセキュリティの見直し>

コロナにより社会が大きく変わり、ゼロトラスト時代といわれる状況が生まれた。攻撃が日々高度化しているのにも関わらず、多くの人が自宅や出先といったネットワーク境界防御の外で働くようになっている。会社の外で機密情報が扱われる現状がある今、情報漏えいを防ぐためには、従来のセキュリティ体制を見直す必要があるのではないか。

もっともセキュリティ体制の見直しが重要といっても、現状のセキュリティの現場には深刻な課題がある。長引くコロナ禍の中、内部不正の防止を担うはずのセキュリティ人材が現場で疲弊し、離職率が非常に高い状態が続いているからだ。こうした人材不足の状況下で内部脅威に対応するためには、メールセキュリティのように定型でできるものは自動化し、現場のリソースを確保することも必要になってくるだろう。

なお、多くの攻撃は人が起動することで始まるものである。従業員の教育によって防げるインシデントも多いため、セキュリティ体制の整備と並び社内教育の重要性も強調しておきたい。

<まとめ>

セキュリティについて考える上で内部脅威対策は必要不可欠だ。その一方で、セキュリティを担うセキュリティ人材の流出が目立つという現状がある。今日ご紹介した内部脅威対策と合わせて、セキュリティ人材のモチベーションを保つための対策もご検討いただければと思う。

◆講演企業情報

日本プルーフポイント株式会社:https://www.proofpoint.com/jp